Резидентні віруси: що це і як знищити. Комп'ютерні віруси

Більшість користувачів хоч раз в житті стикалися з поняттям комп'ютерних вірусів. Правда, не багато знають, що класифікація загроз в основі своїй складається з двох великих категорій: нерезидентні і резидентні віруси. Зупинимося на другому класі, оскільки саме його представники є найбільш небезпечними, а іноді і не видаляються навіть при форматуванні диска, розділу або логічного.

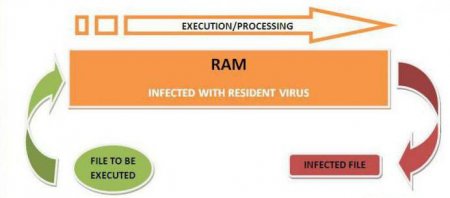

Вважається, що до такого типу програм відносяться програми, що працюють постійно в режимі моніторингу, явним чином не проявляючи своїх дій (наприклад, ті самі штатні антивірусні сканери). Що ж стосується погроз, проникаючих в комп'ютерні системи, вони не тільки висять постійно в пам'яті комп'ютера, але і створюють власні дублі. Таким чином, копії вірусів і постійно стежать за системою, і переміщаються по ній, що істотно ускладнює їх пошук. Деякі загрози здатні ще й змінювати власну структуру, а їх детектування на основі загальноприйнятих методів стає практично неможливим. Трохи пізніше розглянемо, як позбутися від вірусів такого типу. А поки що зупинимося на основних різновидах резидентних загроз.

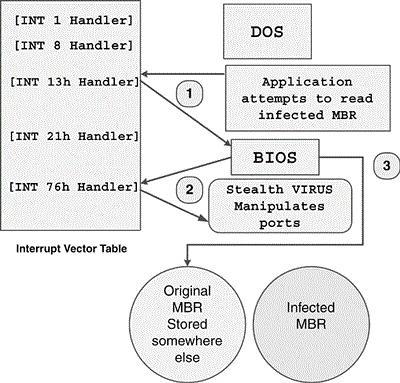

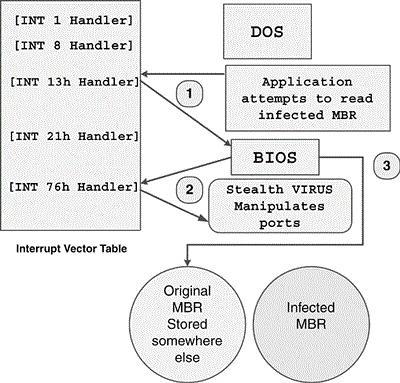

І саме для таких систем почали створюватися нерезидентні і резидентні віруси, дія яких спочатку було спрямоване на порушення працездатності системи або видалення користувацьких файлів і папок. Принцип дії таких загроз, який, до речі, широко застосовується і дотепер, полягає в тому, що вони перехоплюють звертання до файлів, а після цього заражають викликається об'єкт. Втім, більшість відомих сьогодні загроз працює саме за цим типом. Але от віруси проникають в систему або за допомогою створення резидентного модуля у вигляді драйвера, який вказується у файлі конфігурації Config.sys, або через використання спеціальної функції KEEP для відстеження переривань. Гірша справа в тому разі, коли резидентні віруси такого типу використовують виділення під себе областей системної пам'яті. Ситуація така, що спочатку вірус «відрізає» шматок вільної пам'яті, потім позначає цю область як зайняту, після чого зберігає в ній власну копію. Що найсумніше, відомі випадки, коли копії знаходяться і в відеопам'яті, і в галузях, зарезервованих під буфер обміну, і в таблицях векторів переривань, і в робочих областях DOS. Все це робить копії вірусних загроз настільки живучими, що вони, на відміну від нерезидентних вірусів, які працюють, поки запущена якась програма або функціонує операційна система, здатні активуватися знову навіть після перезавантаження. Крім того, при зверненні до зараженому об'єкту вірус здатний створювати власну копію навіть в оперативній пам'яті. Як наслідок – моментальне зависання комп'ютера. Як вже зрозуміло, лікування вірусів цього типу повинне проводитися за допомогою спеціальних сканерів, причому бажано не стаціонарний, а портативних або тих, які здатні завантажуватися з оптичних дисків або USB-носіїв. Але про це дещо пізніше.

І саме для таких систем почали створюватися нерезидентні і резидентні віруси, дія яких спочатку було спрямоване на порушення працездатності системи або видалення користувацьких файлів і папок. Принцип дії таких загроз, який, до речі, широко застосовується і дотепер, полягає в тому, що вони перехоплюють звертання до файлів, а після цього заражають викликається об'єкт. Втім, більшість відомих сьогодні загроз працює саме за цим типом. Але от віруси проникають в систему або за допомогою створення резидентного модуля у вигляді драйвера, який вказується у файлі конфігурації Config.sys, або через використання спеціальної функції KEEP для відстеження переривань. Гірша справа в тому разі, коли резидентні віруси такого типу використовують виділення під себе областей системної пам'яті. Ситуація така, що спочатку вірус «відрізає» шматок вільної пам'яті, потім позначає цю область як зайняту, після чого зберігає в ній власну копію. Що найсумніше, відомі випадки, коли копії знаходяться і в відеопам'яті, і в галузях, зарезервованих під буфер обміну, і в таблицях векторів переривань, і в робочих областях DOS. Все це робить копії вірусних загроз настільки живучими, що вони, на відміну від нерезидентних вірусів, які працюють, поки запущена якась програма або функціонує операційна система, здатні активуватися знову навіть після перезавантаження. Крім того, при зверненні до зараженому об'єкту вірус здатний створювати власну копію навіть в оперативній пам'яті. Як наслідок – моментальне зависання комп'ютера. Як вже зрозуміло, лікування вірусів цього типу повинне проводитися за допомогою спеціальних сканерів, причому бажано не стаціонарний, а портативних або тих, які здатні завантажуватися з оптичних дисків або USB-носіїв. Але про це дещо пізніше.

Крім відстеження переривань такі віруси здатні прописувати власні коди в завантажувальному секторі (запис MBR). Дещо рідше використовуються перехоплення BIOS і DOS, причому самі віруси завантажуються одноразово, не перевіряючи наявність власної копії.

Крім відстеження переривань такі віруси здатні прописувати власні коди в завантажувальному секторі (запис MBR). Дещо рідше використовуються перехоплення BIOS і DOS, причому самі віруси завантажуються одноразово, не перевіряючи наявність власної копії. реєстрація вірусу як працює в даний момент додатки; виділення блоку пам'яті і запис у нього власної копії; робота в системі під виглядом драйвера VxD або маскування під драйвер Windows NT. Заражені файли або області системної пам'яті, в принципі, можна вилікувати стандартними методами, які застосовуються в антивірусних сканерах (детектування по масці вірусу, порівняння з базами сигнатур і т. д.). Однак якщо використовуються простенькі безкоштовні програми, вони можуть вірус і не визначити, а іноді навіть видати хибне спрацювання. Тому лучі застосовувати портативні утиліти начебто «Доктор Веб» (зокрема, Dr. Web CureIt!) або продукти «Лабораторії Касперського». Втім, сьогодні можна знайти досить багато утиліт такого типу.

Суть їх функціонування як раз і полягає в тому, що вони видають себе за системний компонент, а визначити їх звичайними способами іноді виявляється досить складною справою. Серед таких загроз можна знайти і макровіруси, і завантажувальні загрози, і DOS-віруси. Вважається, що для Windows стелс-віруси ще не розроблені, хоча багато фахівців стверджують, що це всього лише справа часу.

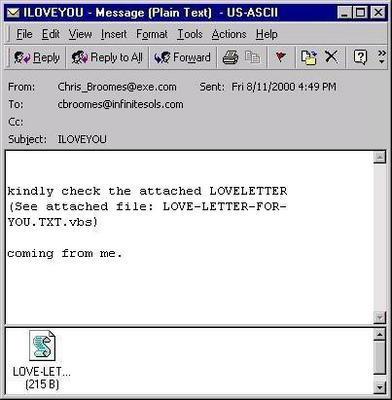

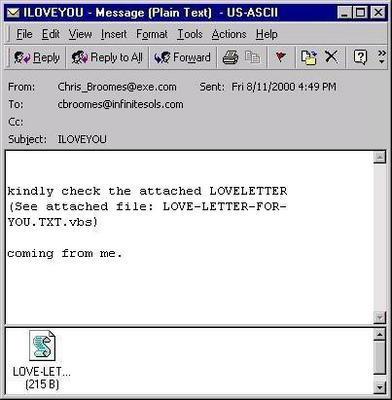

Суть їх функціонування як раз і полягає в тому, що вони видають себе за системний компонент, а визначити їх звичайними способами іноді виявляється досить складною справою. Серед таких загроз можна знайти і макровіруси, і завантажувальні загрози, і DOS-віруси. Вважається, що для Windows стелс-віруси ще не розроблені, хоча багато фахівців стверджують, що це всього лише справа часу.  Самими простими прикладами можна назвати сучасні віруси-шифрувальники (здирники), а також сумнозвісний I Love You. З ними без спеціальних расшифровочних ключів лікування вірусів зробити не те що складно, а часто взагалі неможливо. Навіть провідні розробники антивірусного ПЗ безсило розводять руками, адже, на відміну від сучасних систем шифрування AES256 тут застосовується технологія AES1024. Самі розумієте, що на розшифровку може піти не один десяток років, виходячи з кількості можливих варіантів ключа.

Самими простими прикладами можна назвати сучасні віруси-шифрувальники (здирники), а також сумнозвісний I Love You. З ними без спеціальних расшифровочних ключів лікування вірусів зробити не те що складно, а часто взагалі неможливо. Навіть провідні розробники антивірусного ПЗ безсило розводять руками, адже, на відміну від сучасних систем шифрування AES256 тут застосовується технологія AES1024. Самі розумієте, що на розшифровку може піти не один десяток років, виходячи з кількості можливих варіантів ключа.

Що таке резидентні віруси?

Отже, з чим має справу користувач? Для спрощеного пояснення структури і принципів роботи таких вірусів для початку варто зупинитися на поясненні того, що таке резидентна програма взагалі.Вважається, що до такого типу програм відносяться програми, що працюють постійно в режимі моніторингу, явним чином не проявляючи своїх дій (наприклад, ті самі штатні антивірусні сканери). Що ж стосується погроз, проникаючих в комп'ютерні системи, вони не тільки висять постійно в пам'яті комп'ютера, але і створюють власні дублі. Таким чином, копії вірусів і постійно стежать за системою, і переміщаються по ній, що істотно ускладнює їх пошук. Деякі загрози здатні ще й змінювати власну структуру, а їх детектування на основі загальноприйнятих методів стає практично неможливим. Трохи пізніше розглянемо, як позбутися від вірусів такого типу. А поки що зупинимося на основних різновидах резидентних загроз.

DOS-загрози

Спочатку, коли Windows або UNIX-подібних систем ще і в помині не було, а спілкування користувача з комп'ютером відбувалося на рівні команд, з'явилася «операційка» DOS, досить довго протрималася на піку популярності.

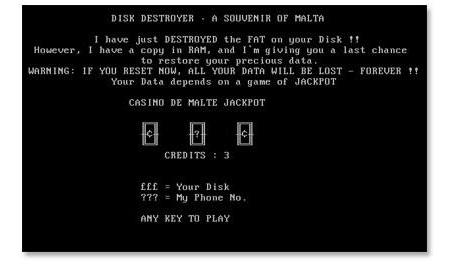

Завантажувальні загрози

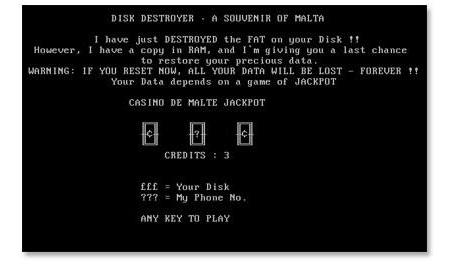

Завантажувальні віруси проникають в систему за схожим методом. Ось тільки ведуть вони себе, що називається, витончено, спочатку «з'їдаючи» шматок системної пам'яті (зазвичай 1 Кб, але іноді цей показник може досягати максимум 30 Кб), потім прописуючи туди власний код у вигляді копії, після чого починаючи вимагати перезавантаження. Це загрожує негативними наслідками, оскільки після рестарту вірус відновлює зменшену пам'ять до початкового розміру, а його копія надається поза системної пам'яті.

Віруси під Windows

З появою Windows-систем розробки вірусів вийшли на новий рівень, на жаль. Сьогодні саме Windows будь-якої версії вважається найбільш уразливою системою, незважаючи навіть зусилля, прикладені фахівцями корпорації Microsoft в області розробки модулів безпеки. Віруси, розраховані на Windows, працюють за принципами, схожими з DOS-погрозами, ось тільки способів проникнення на комп'ютер тут набагато більше. З найпоширеніших виділяють три основних, за якими в системі вірус може прописати власний код:Макро-віруси

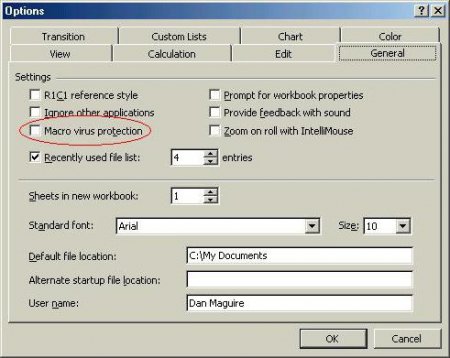

Перед нами ще один різновид загроз. Назва походить від слова «макрос», тобто виконуваного аплету або надбудови, що застосовуються в деяких редакторах. Не дивно, що запуск вірусу відбувається в момент старту програми (Word, Excel тощо), відкриття офісного документа, його друку, виклику пунктів меню і т. п. Такі загрози у вигляді системних макросів знаходяться в пам'яті протягом всього часу роботи редактора. Але в цілому, якщо розглядати питання про те, як позбавитися від вірусів даного типу, рішення виявляється досить простим. В деяких випадках допомагає навіть звичайне відключення надбудов або виконання макросів у самому редакторі, а також задіяння антивірусного захисту аплетів, не кажучи вже про звичайний швидкому скануванні системи антивірусними пакетами.Віруси на основі технології «стелс»

Тепер подивимося на маскуються віруси, адже не дарма ж вони отримали свою назву від літака-невидимки.

Файлові різновиди

Взагалі всі віруси можна назвати файловими, оскільки вони так чи інакше зачіпають файлову систему і впливають на файли, то заражаючи їх власним кодом, то шифруючи, то роблячи недоступними через псування або видалення.

Поліморфні загрози

Нарешті, ще один різновид загроз, в яких застосовується явище поліморфізму. У чому воно полягає? В тому, що віруси постійно змінюють власний код, причому робиться це на основі так званого плаваючого ключа. Іншими словами, по масці визначити загрозу неможливо, оскільки, як бачимо, змінюється не тільки її структура на основі коду, але і ключ до розшифровки. Для боротьби з такими проблемами застосовуються спеціальні поліморфні дешифратори (розшифровувачі). Правда, як показує практика, вони здатні розшифрувати лише найпростіші віруси. Більш складні алгоритми, на жаль, у більшості випадків їх впливу не піддаються. Окремо варто сказати, що зміна коду таких вірусів супроводжує створення копій з зменшеною їх довжиною, яка може відрізнятися від оригіналу вельми істотно.Як боротися з резидентними погрозами

Нарешті, переходимо до питання, що стосується боротьби з резидентними вірусами і захисту комп'ютерних систем будь-якого рівня складності. Найпростішим способом протекції можна вважати інсталяцію штатного антивірусного пакету, ось тільки краще не використовувати безкоштовні програми, а хоча б умовно-безкоштовні (trial) версія від розробників на зразок «Доктор Веб», «Антивірус Касперського», ESET NOD32 або програми типу Smart Security, якщо юзер постійно працює з Інтернетом. Втім, і в цьому випадку ніхто не застрахований від того, що загроза не проникне на комп'ютер. Якщо вже така ситуація сталася, для початку слід застосовувати портативні сканери, а краще використовувати дискові утиліти Rescue Disk. З їх допомогою можна провести завантаження інтерфейсу програми і сканування ще до старту основної операційної системи (віруси можуть створювати і зберігати власні копії системної і навіть в оперативній пам'яті). І ще: не рекомендується використовувати програмне забезпечення на зразок SpyHunter, а то потім від самого пакету і його супутніх компонентів позбутися сторонньому користувачеві буде проблематично. І, звичайно ж, не варто відразу видаляти заражені файли або намагатися форматувати вінчестер. Краще залишити лікування професійним антивірусних продуктів.Висновок

Залишається додати, що вище розглянуті лише основні аспекти, що стосуються резидентних вірусів і методів боротьби з ними. Адже якщо подивитися на комп'ютерні загрози, так сказати, в глобальному сенсі, кожен день з'являється така величезна їх кількість, що розробники засобів захисту просто не встигають придумувати нові методи боротьби з такими напастями.Читайте також

Компютер і інтернет

Розширення SCR: основні типи файлів і способи їх відкриття

Компютер і інтернет

Відмітними особливостями комп'ютерного вірусу є які ознаки?

Компютер і інтернет

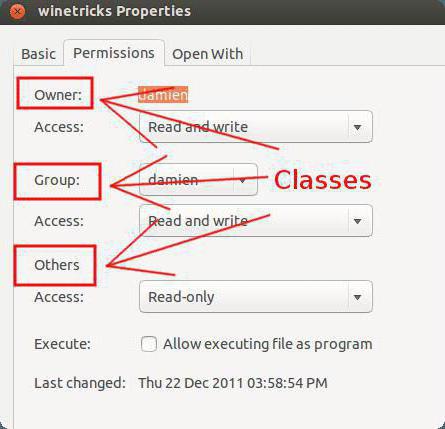

Як встановити права доступу 777?

Компютер і інтернет

Утиліти - антивірусні варти комп'ютера

Компютер і інтернет

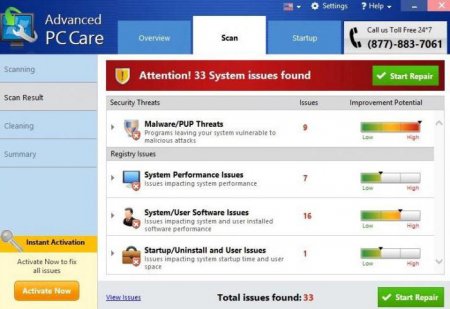

Advanced PC Care: як видалити вірус? Повна інструкція

Компютер і інтернет

AVZ - що це? AVZ - антивірусна утиліта

Компютер і інтернет

Погрози типу «вирус_ехе.ехе»: що це і як з ними боротися?

Компютер і інтернет

Як включити макроси в Excel. Макроси в Excel: приклади